Projetinhos, Licença da Hashicorp, Disaster Recovery e muito Cloud Native como sempre

Olha eu aqui voltando como se nada tivesse acontecido mais uma vez...

Fala pessoal, chegando aqui na sua caixinha de e-mail com uma curadoria nunca antes vista só para os meus amigos especiais.

Estou um pouco ausente aqui por conta de pós, TCC, trabalho, projetos… As mesmas desculpas de sempre que vou parar de repetir. Não que eu vou manter a frequência, tá? Só parar de pedir desculpas pela falta dela mesmo.

Outra coisa é que estou finalizando tudo aqui enquanto faço meu cardio na esteira, então peço perdão pelo vacilo por algum erro que me fizer ser preso pela policia da gramática da internet.

Nessa Newsletter vai ter bastante jabá, não é porque eu não escrevi aqui que eu não escrevi outras coisas por ai também.

Disaster Recovery — Projetando e Gerenciando Arquiteturas Multi-Region na AWS com Terraform

Esse artigo aqui foi o motivo de eu não escrever mais newsletters por um tempo. O motivo é que eu não conseguia por não ter mais saúde mental nem energia pra digitar. Acho que foi o artigo mais longo que eu já escrevi na vida, com exemplos, arquitetura e demo funcional.

A proposta dele foi utilizar o Terraform como principal meio de provisionar e chavear tráfego multiregion, além de dar algumas sugestões e dicas de como arquitetar infraestrutura e software para lidar com os desafios de multi região, principalmente nos temas de replicação de dados e feature toggles.

LEIA ESSE ARTIGO PELO AMOR DE DEUS.

Kubedump - Um Dump/Restore de Namespaces do Kubernetes

Esses dias me peguei em uma situação onde eu precisava migrar alguns recursos entre clusters. Basicamente um Backup/Restore. Eu sei que você vai falar pra eu usar o Velero porque ele é lindo, Velero porque ele é melhor, o certo é usar o Velero e eu concordo com você. Mas o Velero é maravilhoso quando já está instalado e funcionando. Eu só queria migrar uns negócio mesmo. Puta engenharia de avião do caralho só pra falar que eu to cheiroso não tava valendo a pena não.

Daí escrevi o Kubedump, uma cli que permite fazer o export de todos os manifestos de um ou mais namespaces e também restaurá-los de forma bem rápida.

O nome veio do MySQL mesmo. Pensei no operacional de Dump/Restore pra escrever esse carinha. O uso é bem simples, convido você a conhecer. Quem sabe te ajuda em algo ou que você fica feliz e me manda um PR.

Repositório do Kubedump

kubedump --help

Usage:

kubedump [command]

Available Commands:

completion Generate the autocompletion script for the specified shell

dump dump all resources of a Kubernetes namespace

dump-file dump all resources of with file custom configs

help Help about any command

restore restore all resources dumped using kubedump of a Kubernetes namespace

restore-file restore all resources of with custom configs from configuration files

Flags:

-h, --help help for kubedump

Use "kubedump [command] --help" for more information about a command.Hashicorp adota a licença BSL

O Ultimo que fizer o fork apaga a luz…

Essa semana a Hashicorp foi de Elastic, foi de MongoDB, foi de RedHat e provou mais uma vez que acionista tá pouco se lascando pra nossa vontade de abraçar árvore com código.

Armon Dadgar, CTO da Hashicorp, públicou no blog da empresa um anúncio que deixou a bolha de tecnologia com motivos pra perder o sono e gastar todo o adicional de horas extras com concentrado de Passiflora. Basicamente justificando alterar sua licença padrão dos seus softwares open source para a BSL (Business Source License).

A explicação no post oficial pra alteração da licença é que “nosso software open source construído junto com a comunidade está permissivo demais” e isso faz com que existam iniciativas de utilizar as iniciativas como Terraform, Vault, Waypoint para criar produtos que concorram diretamente com os serviços oferecidos pela Hashicorp.

Puts, mas eu ainda não sei o que pensar sobre isso ainda…

O Carlos Nogueira promoveu um papo maneirissimo no canal dele junto com duas referencias, Fernando Ike e Guto Carvalho. Acho que não existe Quorum melhor pra te explicar o que aconteceu, e o que provavelmente vai acontecer nas cenas dos próximos capitulos.

Tem uma thread muito pesada rolando, inclusive com o CEO da Pulumi, uma empresa com um ferramental bacana que será amplamente afetado por essa decisão da Hashicorp.

A minha opinião direta é que foi cagada, escolheram priorizar acionista do que a comunidade e que muita água (suja ou não) vai passar por baixo dessa ponte aí, principalmente de panos torcidos pela CNCF que são fortes utilizadores da Stack da Hashicorp. Como por exemplo o Consul faz parte da arquitetura do Cortex.

Mas pra você que só usa pra subir suas paradas ai na sua firma, fica tranquilo que nada muda. Pelo menos por enquanto.

Leia o post no Blog Oficial da Hashicorp

Veja o vídeo do debate no canal do Carlos

Artigo de opinião do ITPro sobre a troca de licença

Link da discussão da comunidade citada pelo pessoal no Vídeo do Carlos

A evolução dos API Gateways no Kubernetes

Hoje caiu no meu colo esse texto muito legal sobre a história e evolução do que temos como API Gateways hoje em dia, desde as necessidades iniciais como interfaces de borda, content delivery, caching até as necessidades de distribuição, padronização e escalabilidade de sistemas distribuídos e microserviços que temos hoje em dia e fizeram tudo ficar mais legal (controverso).

E é claro que eu não traria algo aqui se não puxasse o saco de algum dos meus pet projects, que é o Envoy Proxy, de longe meu projeto favorito de todo esse palheiro Cloud Native.

Hoje não teriamos 70% da varidade e potencial nos quesitos de ingress, service meshs e gateways se não tivessemos o Envoy Proxy como tecnologia altamente aberta, extensível e acessível. No primeiro dia Deus disse “Que haja Envoy”.

Em 2022, a comunidade apresentou o Envoy Gateway, pra dar uma cara mais oficial no Envoy que já poderia ser utilizado como tal, como um padrão de Gateway oficial, e como principal aposta pra uma possível spec de API Gateways, Micro Gateways e etc.

Leia o Artigo Completo

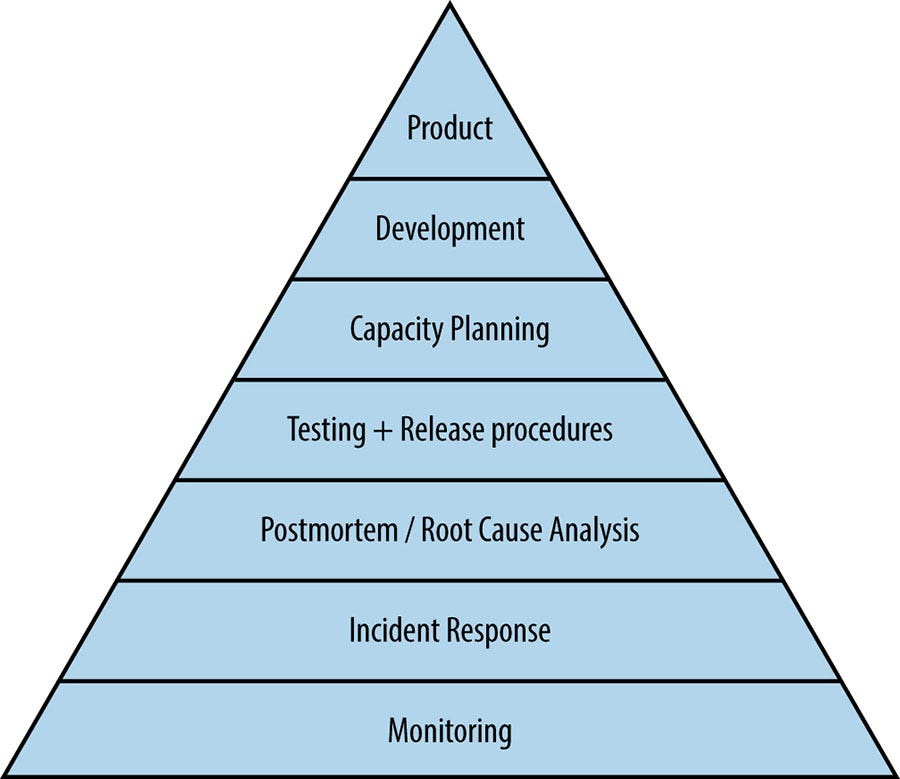

Falei sobre Engenharia de Confiabilidade no canal do Jeff

Já faz um tempinho, mas como ganhei um archivement da vida não poderia deixar de sintonizar vocês por motivos obvios de que foi um dos pontos mais altos do meu ano fi. A talk oficial aconteceu há um tempinho já no PES (Platform Engineer Summit), evento senscional feito pela LinuxTips que trouxe uma galera massa demais pra trocar ideia. Eu falei sobre um Roadmap pra adoção de Engenharia de Confiabilidade em empresas de qualquer porte, desde os conceitos, primeiros passos até o papo de maluco que todo mundo gosta bastante.

Te convido a assistir pra ver o quanto eu tava feliz esse dia. Imprimi esse vídeo pra colar na minha parede.

Network Load Balancer agora suporta Security Groups

Depois de 84 anos a AWS arrumou uma feature pra fazer uma validação por security groups nos NLB's em Layer 4. Agora você pode dar andamento nos tickets do time de AppSec que estão como Medium Risk desde que você entrou na empresa. Não tem muito o que dizer, ou discorrer sobre o assunto. Apenas comemorar. Abre a cerveja aí, o seu Risk Level finalmente vai cair.

Leia o anúncio na integra

SRE e Machine Learning

Dados e Machine Learning no geral está sendo minha área de estudos formal agora, tanto que lutei muito pra não meter um monte de artigos básicos de Ciencia de Dados nessa Newsletter aqui e mandar todos vocês pro caralho. Em paralelo, não tão paralelo, Engenharia de Confiabilidade é meu ganha pão há bastante tempo, e o tema no qual eu mais aprendi e apanhei na vida, na prática, todos os dias, inclusive hoje, 15 minutos atrás.

E eu venho matutando ideias de como cruzar essas duas disciplinas no meu dia a dia e sempre anotei algumas ideias, prinicpalmente no que diz respeito a Anomaly Detection e escalabilidade preventiva com base em diversos inputs.

Esse artigo aqui faz algumas sugesões bem alto nível de como pensar projetos com essas duas temáticas. Eu gostaria que fosse um pouco mais técnico com algum exemplo real mesmo que bunda, pra eu conseguir fazer uns links com o que eu conheço a existência e quem sabe fazer algo nascer. Mas fica ai pra vocês e pra mim revisitar de tempos em tempos até eu tomar vergonha de pintar um quadro desses.

Leia o artigo aqui

SRE Engenharia de Confiabilidade: SLA, SLO, SLI e Error Budget - Artigo do Thadeu

Aproveitando a oportunidade pra divulgar o trabalho do Thadeu que está começando a escrever suas ideias e seus estudos pra comunidade. Thadeu é um cara muito inteligente que escreve estraodináriamente bem. Quem dera eu ter essa clareza e objetividade.

O artigo é uma introdução as diciplinas que encontramos na área de SRE quando falamos de métricas e acordos de serviço, como SLA, SLI, SLO's e Error Budgets. Recomendo bastante pra qualquer pessoa que tenha a mínima dúvida de como trabalhar com essas siglinhas.

Parabéns Thadeu! Voa!

Leia o artigo sobre Engenharia de Confiabilidade

AWS Summit 2023

Aproventando também pra relatar que fui num evento presencial. O primeiro depois da pandemia. Esse período me desenvolveu uma preguiça enorme de eventos presenciais, principalmente nos que são em São Paulo. Mas não pude deixar o Summit de lado depois de saber o tanto de gente maneira que ia estar lá pra trocar ideia.

Pude conhecer pessoalmente várias galeras cansadas que troco ideia diariamente mas nunca nos vimos em carne e osso e também rever muita gente que há muitos anos não via

. Foi um dia feliz com certeza, e venho aqui agradecer imensamente por ter amigos tão incríveis, inteligentes e com uma vibe tão boa.

Que Deus não dê asa pra cobra e me venha uma oportunidade de gerenciar um budget pra montar um dream team algum dia, senão vou contratar todo mundo só pra ver no que vai dar hahahaha.

A todo mundo que eu parei e me parou pra trocar ideia, um grande abraço. Tamo junto sempre!

Fica tranquilo que eu não vou te oferecer um curso.

![[Feed]elissauro by @fidelissauro](https://substackcdn.com/image/fetch/$s_!XxRY!,w_80,h_80,c_fill,f_auto,q_auto:good,fl_progressive:steep,g_auto/https%3A%2F%2Fbucketeer-e05bbc84-baa3-437e-9518-adb32be77984.s3.amazonaws.com%2Fpublic%2Fimages%2Fe1bdebbc-5dab-42b9-b64e-16c81c435282_400x400.png)

![[Feed]elissauro by @fidelissauro](https://substackcdn.com/image/fetch/$s_!XxRY!,w_36,h_36,c_fill,f_auto,q_auto:good,fl_progressive:steep,g_auto/https%3A%2F%2Fbucketeer-e05bbc84-baa3-437e-9518-adb32be77984.s3.amazonaws.com%2Fpublic%2Fimages%2Fe1bdebbc-5dab-42b9-b64e-16c81c435282_400x400.png)

Que bom que voltou. To tando uma olhada no projeto kubedump. Farei alguns testes com ele. Já sou usuário do cassler e que me ajuda bastante.